تحلیل جرمشناسی و تهدیدهای امنیتی عموما یا زمانی صورت میگیرد که یک شرکت به کژرفتاری یک کارمند مشکوک شده و نیازمند اسنادی از فعالیت کارمند مربوطه در طی آن زمان باشد یا هنگامی که شرکت نیازمند بررسی یک نقض امنیتی باشد.

تیمهای امنیتی و سازمانی IT سعی براین دارند تا حداکثر اطلاعات ممکن از یک تهدید را جهت بررسی در اختیار داشته باشند. وقتی که صحبت از کامپیوترهای دسکتاپ به میان میآید، آنها معمولا سعی میکنند کامپیوتر مورد نظر را تا حداکثر زمان ممکن تحت کنترل قرار دهند تا دسترسی به RAM، دادهها و فایلهای موقت که ممکن است برای تحلیلهای بعدی مورد استفاده قرار گیرد از بین نرود. دادههای مفید برای تحلیل شامل موارد زیر هستند:

- Logهای Windows

- Temp Fileها

- پروفایل کاربر

- دادههای کاربر

- Logها و Temp برنامه کاربردی

این دسته از اطلاعات درست همان اطلاعاتی است که یک تحلیلگر امنیتی سعی دارد از یک دسکتاپ مجازی دریافت کند. همانطورکه میدانیم دو نوع دسکتاپ مجازی وجود دارد، Persistent Desktop و Non-persistent Desktop، بنابراین اطلاعات قابل دسترس بستگی به نوع دسکتاپ مورد نظر خواهد داشت. در Persistent Desktop میتوان ماشین را از شبکه مجزا نمود و مانند یک ماشین فیزیکی مشکل آن را برطرف کرد و به RAM و Hard Driverها و اجزای نرمافزار دسترسی داشت. اما در Non-persistent Desktop تمامی دادهها همیشه در دسترس نخواهند بود. در واقع، بسیاری از اطلاعات پس از اینکه کاربر Log Out یا Restart میکند از بین میرود.

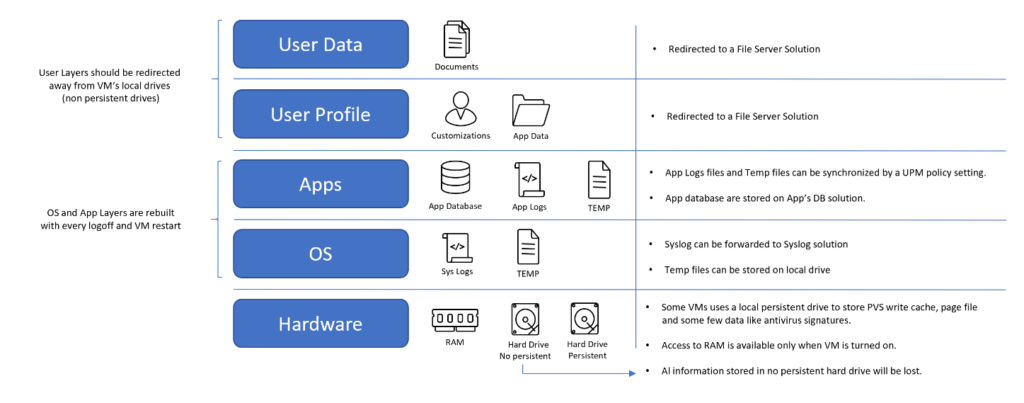

پس از Restartکردن سیستم برخی اطلاعات را نمیتوان حفظ نمود. بنابراین لازم است تا راهکاری برای جمعآوری دادهها ایجاد نمود بطوری که دادهها در آن با لایههای مختلف جداشده باشند و باید تعیین شود که چه دادههایی برای تحلیلات بعدی مورد نیاز واقع میشوند.

شکل زیر نشان میدهد که کدام دسته از اطلاعات در کدام لایه قرار میگیرند و یک ایده کلی از موقعیت تمامی اجزا به ما میدهد و در آخر پیشنهاد میکند که چگونه به تفکیک اطلاعات رسیدگی شود.

مکانیسمهای آمادهسازی Citrix’s Dynamic و بررسی تهدیدهای امنیتی

اگر نیاز است تا ماشین مجازی را از شبکه مجزا نمود و یا یک Snapshot ماشین مجازی ایجاد کرد، پس باید به فکر آمادهسازی یک راهکار بود زیرا دو سناریو وجود دارد:

استفاده از سرویسهای آمادهسازی Citrix: درصورت مجزاسازی شبکه ماشین مجازی، با خطای ماشین مجازی روبرو شده و دستگاه گیر میکند و یا به ما Blue Screen of Death یا BSOD نشان میدهد، چرا که این تکنولوژی مبتنی بر شبکه است. بنابراین باید اطمینان حاصل نمود که تمامی دادههای لازم از درایو non-persistent خارج شدهاند.

استفاده از سرویسهای ایجاد ماشین Citrix: این یک تکنولوژی مبتنی بر Storage است، بنابراین کاربر میتواند ماشین مجازی را از شبکه مجزا سازد و سپس یک Snapshot ماشین مجازی دریافت کند تا یک ماشین مجازی کامل را از نقطه Snapshot بسازد (حفظ تمامی فایلهای Temp ،Regها، Logها و هر فایلی که در ماشین مجازی وجود دارد). مهم است بدانیم که اگر کاربر Session خود را Log off کند یا کنسول Citrix ماشین مجازی را Restart نماید، فرصت راهاندازی این فرآیند از بین میرود. در هر دو حالت، تعریف یک استراتژی برای دریافت تمامی اطلاعاتی که ممکن است در آینده برای انجام تحلیلات مورد نیاز باشد، پیشنهاد میشود.

محصولات Citrix که دادههای اضافی برای تحلیل جرمشناسی فراهم میکنند

تمامی محیطهای Cirtix شامل ابزارهایی هستند که درباره رفتارهای کاربر اطلاعات مضاعفی در اختیار قرار میدهند. به عنوان مثال، میتوان با استفاده از Citrix Session Recording صفحه Session را در قالب ویدیو ضبط کرد. یک User Session میتواند در Director Trend Reports مورد پیگردی قرار گیرد، بنابراین میدانیم که کدام منابع مورد دسترسی واقع شدند که شامل زمان، IP، نام دستگاه و غیره میشود. دسترسی میتواند با Citrix ADC، پروکسی شود و با استفاده از Citrix Application Delivery Management یا ADM مورد پیگردی بررسی قرار گیرد و بدین ترتیب میتوان اطلاعات مربوط به تعداد دفعات تلاش کاربر برای اتصال به محیط را Query نمود. Citrix Analytics شامل یک ماژول امنیتی است تا رفتار کاربر را با استفاده از یادگیری ماشین مانیتور کند و درصورت شناسایی هرگونه رفتار غیرعادی از سوی کاربر اقدام لازم را انجام میدهد.

بیشتر بخوانید: مراحل مورد نیاز برای طراحی و راهاندازی سرویس VDI