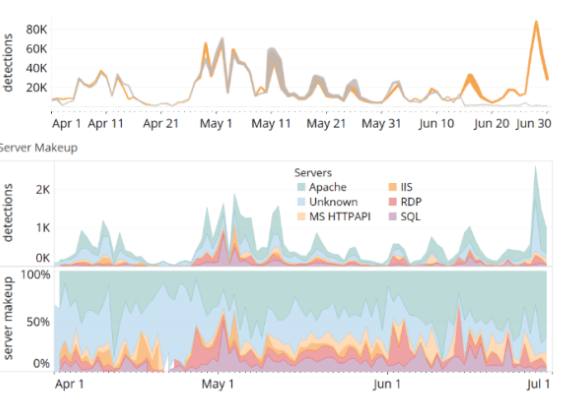

در سه ماه دوم سال 2018 IIS، Drupal و Oracle WebLogic بشدت مورد هدف مهاجمان قرار گرفتند و با توجه به گزارشات رسیده مقدار حملات مبتنی بر IIS از دو هزار مورد به 1.7 میلیون مورد افزایش یافت؛ همچنین بنا بر اظهارات شرکت eSentire، در همین بازه حملات روی تکنولوژیهای وب مبتنی بر Apache نیز افزایش یافته و گزارش کلی آن به شرح زیر است:

- IIS حدود 30 درصد

- WebLogic حدود 24 درصد

- Apache کمتر از یک درصد

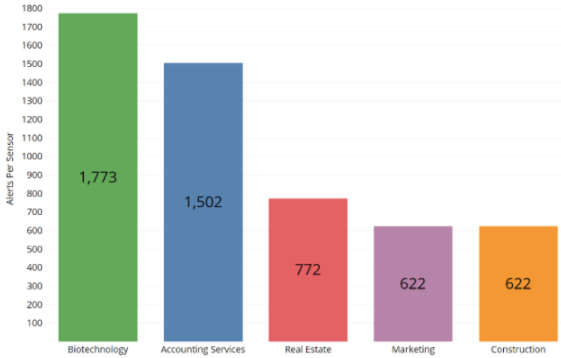

در این بین در وب سایتهای حوزههای بیوتکنولوژی، حسابداری، خرید و فروش املاک، بازاریابی و ساختوساز بخشهایی بودند که به دلیل آسیبپذیریهای قدیمی، بیشترین میزان ترافیک را متحمل شدند.

حملات مبتنی بر IIS

اکثر حملات IIS، ترکیبی از آسیبپذیریهای (Oracle Fusion Middleware (CVE-2017-10271 و آسیبپذیری (CVE-2017-7269) اجرای کد با IIS نسخهی6.0 هستند و اصولا مهاجمان مشاغل خاصی مورد هدفشان نبوده است. در مورد بیوتکنولوژی، سوءاستفاده از IIS 6.0 و WebLogic متداولترین بودند، بخشهای خرید و فروش املاک و بازاریابی با سوءاستفاده از تجهیزات D-Link مورد هدف قرار گرفتند و در نهایت بخش ساختوساز دچار حملات Drupalgeddon2 شد.

براساس گزارشی از وبسایت Shodan، بیش از 3.5 میلیون وب سرور IIS در معرض خطر بودند و در این بازه بسیاری از گروههای هکر، با مجموعهی منحصربهفردی از Exploitها و برخی IPها، حملاتی را انجام دادهاند.

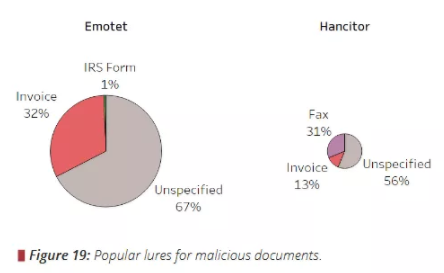

از طرفی تروجانی قدیمی مربوط به حوزه بانکداری بنام Emotet، دوباره فعالیت خود را از سر گرفته است و مهاجمان این بدافزار را از طریق فایلهای PDF و Doc توزیع کردهاند. این Trojan با سرعت بالایی در حال رشد است و بازیابی شبکههای تحت تاثیر آن، ممکن است حدود 1 میلیون دلار هزینه داشته باشد. با این تفاسیر تولیدکنندگان این بدافزار (Malware) با بهبود کدهای آن سعی در نگهداری این تروجان در حوزه بانکداری دارند و این خطر بزرگی است که سازمان های بانکی را تهدید میکند.

در 49% از نام فایل تروجانِ Emotet واژههای «صورتحساب»، «پرداخت» یا «حساب» به چشم میخورد و این اسامی فایل اسناد نامشخص معمولا تنها شامل اعداد و حروف تصادفی بودند. بنا بر این گزارش اخیرا تروجان Emotet و Hancitor به مقدار زیادی مشاهده شدند. Hancitor که Chanitor هم نامیده میشود، معمولا در پیامهای Phishing با پیامهای «Critical یا حیاتی» مانند پیامهای تلفنی، فکسها و یا صورتحسابها به عنوان یک سند Office با قابلیت Macro-Enabled ارسال میگردد.

در این بین بررسی PowerShell مخرب، در سه ماه دوم 2018 کاهش اندکی را در دستورهای خاص PowerShell نشان داد که طبق این آمار از 48 مورد در سه ماه اول به 44 مورد در سه ماه دوم کاهش یافت و همچنین یک کاهش دو درصدی نیز در تکنیکهای Obfuscation مشاهده گردید.