در قسمت اول از سری مقالات Web Application Firewall به بررسی مشکلات محافظت از برنامه های تحت وب پرداختیم و در این مقاله که قسمت دوم می باشد به بررسی معایب استفاده از فایروال، IPS و … در مواردی که از برنامه های تحت وب استفاده می شود، می پردازیم.

تکنولوژیهای برقراری امنیت شبکه

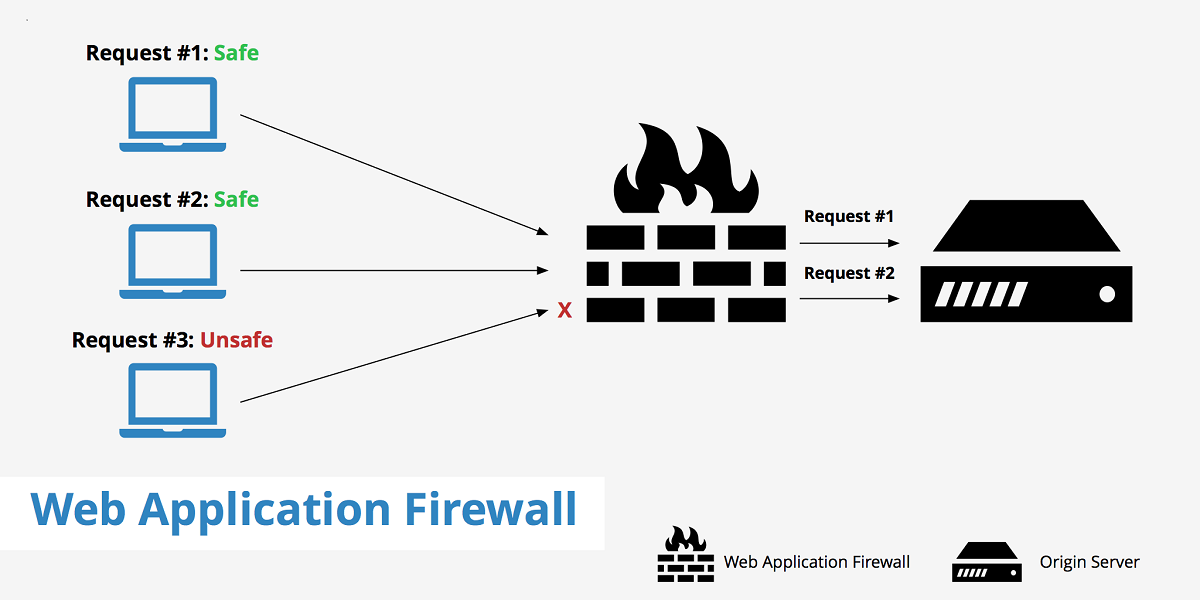

امروزه تکنولوژیهای معمول پیادهسازیشده برای امنیت شبکه، به طور واضح نقش مهمی را در محافظت از داراییهای مهم وب برای کسبوکار در سازمانها ایفا مینمایند و درک این نکته حائز اهمیت است که این داراییها دارای محدودیتهایی بوده و به تنهایی نمیتوانند محافظت کافی را به عمل آورند.

-فایروالهای شبکه

عملکرد اصلیِ فایروالهای معمولی شبکه، کنترل دسترسیها میباشد، که درواقع سیاستگذاریهایی است که در آن تعیین میشود کدام ترافیک برنامه، اجازه تردد در محدوده شبکهای را دارد که در آن پیادهسازی شده است. قابلیت Stateful، توانایی انطباق به صورت پویا را فراهم نموده و امکان بازگشت ترافیک مربوط به Sessionهای مجاز (و برعکس) را میسر میسازد.

در زیر به بررسی معایب استفاده از فایروالهای معمولی شبکه می پردازیم:

- از آنجاییکه این مقوله صرفا بر اساس ویژگیهای Application-Layer (مانند پورت، پروتکل و IP آدرسهای منبع و مقصد) میباشد، قابلیت کنترل دسترسی برای یک فایروال معمولی به صورت توسعهپذیر فراهم نخواهد بود؛ در نتیجه فایروال نمیتواند همواره ایجاد تمایز کند، بنابراین برنامههای مجزا را با استفاده از یک پروتکل و یا پورت مورد نظر (مانند آرایهای از برنامههای تحت وبِ HTTP، که از TCP پورت 80 استفاده مینماید) کنترل مینماید.

- فایروالهای معمولِ شبکه برای شناسایی یا جلوگیری صریح و مستقیم تهدیدات، تجهیز نشدهاند. تنها محافظتی که در برابر بدافزارها (Malware)، حملات و سایر فعالیتهای غیرمجاز ارائه میدهند، پیامد سیاستهای کنترل دسترسی میباشد که برای اجرا شدن، پیکربندی شدهاند. به عنوان مثال، اگر برای یک تهدید از مجرای ارتباطی که Open نیست، استفاده شود به صورت پیشفرض (و بدون انجام فرآیند شناسایی) از آن جلوگیری خواهد شد.

در نتیجه با توجه به موارد فوق، فایروالهای معمولی شبکه میتوانند محافظت نسبتا محدودی را برای داراییهای تحت وب در سازمانها ارائه نمایند.

-سیستمهای جلوگیری از نفوذ شبکه (IPS)

تکنولوژی IPS در شبکه به ارائه موارد اندکی در زمینه قابلیتهای کنترل دسترسی پرداخته و بیشتر بر روند شناسایی تهدیدات تمرکز مینماید. طیف وسیعی از مکانیسمهای مورد استفاده در این تکنولوژی شامل Signature برای تهدیدات و آسیبپذیریهای شناخته شده، شناسایی ناهنجاریهای رفتاری برای فعالیتهای مخرب و مشکوک و همچنین تهدیدات ناشناخته است. معمولا پوشش تا حد زیادی ارائه و شامل لایهی سرویسهای برنامه میشود و برای تمامی پروتکلهای معمول اینترنت از قبیل HTTP، DNS، SMTP، SSH، Telnet و FTP میباشد.

از آنجاییکه وجود Signatureهایی برای تهدیدات و آسیبپذیریهای شناخته شده و مرتبط با برنامههای کسبوکار و همچنین زیرساختهای متداول اجرا شده در سازمانها غیرمعمول نمیباشد، پوشش پراکنده در لایههای بالاترِ پشتهی محاسباتی نیز در دسترس میباشد. این پوشش اضافی علیرغم گام برداشتن در مسیر صحیح، کافی نبوده و تکنولوژی IPS را در رابطه با دو موضوع در میانه راه نگهمیدارد:

- False Negative یا منفی کاذب- به دلیل عدم درک و قابلیت دید دقیق برنامه نسبت به اکثر تهدیدات در لایههای بالاتر (مانند مواردی که از طریق دستکاری منطق فرآیند برنامه کار میکند) نامناسب میگردد.

- False Positive یا مثبت کاذب- همگام با تلاش برای ایجاد Signatureهای کاربردی و مورد استفاده برای طیف وسیعی از تهدیدات مربوط به لایه بالاتر در برنامههای تحت وب استاندارد و سفارشی، همواره به ایجاد تعداد بسیار زیادی هشدار کاذب منجر میشود.

اگرچه تکنولوژی IPS با فرآیند شناسایی و جلوگیریِ صریح و مستقیم تهدیدات، به یک مولفه ارزشمند برای فایروالهای معمولی شبکه تبدیل میگردد، پوشش ناهماهنگ (Spotty Coverage) در بالای لایهی سرویسهای برنامه، صرفا موجب افزایش تدریجی در روند محافظت از داراییهای تحتوب در سازمان میشود.

-فایروالهای نسل بعدی (NGFW)

فایروالهای نسل بعدی (NGFW) به ترکیب قابلیتهای فایروالهای شبکه و IPSها در یک راهکار واحد میپردازند. NGFW جهت کنترل دسترسی به شبکه و یا از شبکه، معمولا هویت برنامه و کاربر را هم به این قابلیتها اضافه مینماید. یک راهکار ترکیبی با چندین زنگ و هشدار اضافی برای مقیاس و ارزیابی مطلوب به عنوان نتیجهای برای موارد کاربردی با تمام و بالاترین توان عملیاتی (به عبارتی بیش از چندین Gbps) میباشد. بهرحال آگاهی و اطلاع از برنامه (Application Awareness) در رابطه با محافظت از برنامههای تحت وب همچنان به عنوان یک کاستی مهم باقی میماند. قابلیت شناسایی درست برنامهها، صرف نظر از پورت و پروتکل مورد استفاده در آن که تحت عنوان آگاهی از برنامه (Application Awareness) نام برده میشود، با روان بودن برنامه، یکسان نمی باشد.

با آگاهی از برنامه، تکنیکهایی مانند رمزگشایی پروتکل برنامه و Signatureهای برنامه به شناسایی درست برنامههای کسبو کار و زیرساختهای ویژهای میپردازند که مسئولیت تمامی ترافیک شبکه را به عهده دارند.

در صورتیکه هنگام استفادهی چندین سرویس و برنامه از پروتکلها و پورتهای مشابه، Policyهای جداگانهای تدوین و تنظیم شوند، آگاهی از برنامه موجب دقت بیشتر در کنترل دسترسی میگردد. برای مثال میتوان Web Bucket ترافیک را بخشبندی نمود تا دسترسی به تعداد انگشتشماری از برنامههای تحت وبِ سودمند و مهم برای کسبوکار فراهم گردد، در حالی که میتوان برنامههای تحت وب با مطلوبیت کمتر مانند Web Mail، سرویسهای File-Sharing و بازیهای فیسبوک را به صورت انتخابی محدود نموده یا به طور کامل Block کرد.

روان بودن برنامه به عنوان یکی از پیششرطها برای شناسایی واضح و مستقیم تهدیدات در لایههای بالاتر مستلزم درک عمیقتری از برنامههای محافظتشده بوده و در برگیرنده مواردی از این قبیل است که کدام ورودی و توالیهای جهتیابی (Navigation Sequence) معتبر بوده و اینکه برنامه باید چگونه کارکند.

نکته آخر اینکه، اگرچه NGFW میتواند قابلیت کنترل دسترسی را ارتقا بخشیده و فرصتی را برای حذف تعداد زیادی از تجهیزات با تکنولوژی واحد فراهم نماید، سازمانها همچنان با قابلیتهای شناسایی و یا محافظت صریح و مستقیم تهدیدات مربوط به یک IPS معمولی، باقی میمانند. این در حالی است که عرض و عمق این پوشش برای محافظت از داراییهای وب (خصوصا موارد سفارشیشده) در مقابل حملات پیچیده و هدفمندی که در حال حاضر بخش عمدهای از تهدیدات را تشکیل میدهند، کافی نمیباشند.

ــــــــــــــــــــــــــــــــــــــــــــــ

کاربرد (Web Application Firewall (WAF برای محافظت از برنامههای تحت وب – قسمت اول

کاربرد (Web Application Firewall (WAF برای محافظت از برنامههای تحت وب – قسمت دوم

کاربرد (Web Application Firewall (WAF برای محافظت از برنامههای تحت وب – قسمت سوم(پایانی)