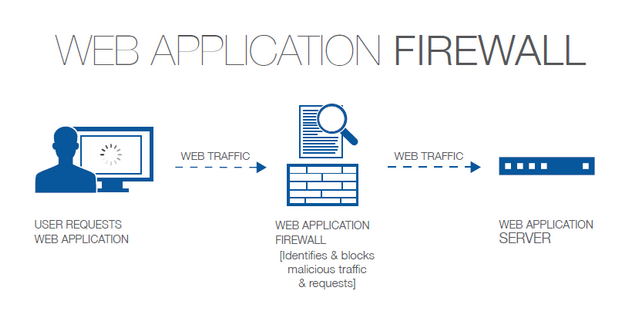

امروزه، کسب آگاهی در مورد آنچه راهکارهای سنتیِ امنیت شبکه قادر به انجام نمیباشند و همچنین دلایل نیاز سازمانها به تجهیز Web Application Firewall یا به اختصار WAF، به عنوان مبنایی برای استراتژی امنیت IT ضرورت یافته است.

محافظت موثر از داراییهای وب در سراسر سازمان، مستلزم درک کاملی از قابلیتها و همچنین محدودیتهای تکنولوژیهای امنیتی فعلی آن سازمان میباشد. به عنوان مثال، اگرچه فایروالهای سنتی شبکه و سیستمهای جلوگیری از نفوذ یا به اختصار IPS، برای فیلتر نمودن حجم زیادی از تهدیدات در لایههای پایینی مفید میباشند، اما از قابلیتهای کافی جهت جلوگیری از تهدیداتِ هدفمند و مختص به برنامه، که امروزه مرتب علیه سازمانها به کار میروند، برخوردار نمیباشند. حتی فایروالهای نسل بعدی (Next-Generation Firewall) نیز علیرغم ارائه قابلیت توسعهپذیریِ بهبودیافته، جهت کنترل دسترسی به منابع شبکه، همچنان از محافظت وب سازمانها، درحوزههای مهم باز میمانند.

در این مقاله، چالشهای مربوط به نگهداری از داراییهای تحت وب امروزی در مقابل تهدیدات سایبری به طور مختصر عنوان شده و به بررسی نقشهای ایفا شده توسط تکنولوژیهای مختلف امنیتی و یا مواردی میپردازد که قادر به ایفای آن نمیباشند. در ضمن بررسی میشود که چرا Web Application Firewall، یکی از مولفههای مهم و ضروری در استراتژی حفاظت از وب برای سازمانها محسوب شده و NetScaler AppFirewall (با ترکیب منحصر به فرد قابلیت بهینهسازی عملکرد و امنیت برنامه) چگونه راهکاری ایدهال برای دستیابی به این نیاز به شمار میرود.

مشکلات محافظت از برنامههای تحت وب

در عصر تکنولوژی به دلایل بیشماری، داراییهای وب برای سازمانهای امروزی به عنوان یک ریسک مهم به شمار میروند. فراگیر بودن داراییهای تحت وب برای سازمانها، آنها را به اهدافی برای هکرها تبدیل نموده است و محافظت ناکافی به واسطه راهکارهای امنیتی به اصطلاح Application-Layer از موضوعات مهم و مورد توجه در این حوزه میباشند.

-فراگیری داراییهای تحت وب در سازمانها

امروزه سازمانها به شدت مشغول ارائه و خرید برنامههای تحت وب میباشند. این موضوع در برنامههای مشتری محور نمود یافته و برای Mobile App و همچنین برنامههای مورد استفاده جهت فعال نمودن سرویس و عملکرد دفاتر پشتیبانی نیز صدق میکند. اگرچه برنامههای درآمدزا همچنان توجه زیادی را به خود معطوف مینمایند، دست کم گرفتن طبقهبندیهای دیگرِ برنامه، از جمله برنامههای مدیریت زنجیره عرضه، امور مالی، توسعه محصول و تحقیقات غیرعاقلانه خواهد بود.

این مساله برای تیمهای امنیتی IT چه معنایی را در بر میگیرد؟ به دلیل رواج برنامههای تحت وب در سراسر سازمان و کاربرد فراوان آن توسط کاربران داخلی و خارجی، حفاظت مربوطه نیاز به مواردی بیش از محیط شبکه دارند.

یکی از پیامدهای مهم دیگر، ناشی از تنوع برنامههای تحت وب میباشد که در شرکتها پیادهسازی میشوند. با ترکیبهای بیشمار Web Application ها که به صورت تجاری و یا سفارشی قابل دسترس میباشند ، شاید دور از انتظار نباشد که تکنولوژیهای امنیتی با استفاده از طیف وسیعی از قواعد و مکانیسمها (مانند شناسایی غیرمتعارف پروتکل لایهی شبکه) بتوانند از تمامی آنها به طور کامل محافظت نمایند. علاوه بر موارد عنوان شده، تیمهای امنیتی به ابزاری نیاز دارند که انعطافپذیری بیشتر، توسعهپذیری عمیقتر فرآیند بررسی و کنترل و همچنین قابلیت یادگیری و انطباق خودکار با برنامههای جدید را امکانپذیر نماید.

-هکرها و داراییهای تحت وب

با توجه به اینکه قابلیت فراگیر بودن نمیتواند داراییهای تحت وب را به اندازه کافی برای هکرها به اهدافی جذاب تبدیل نماید، اما همچنان این داراییها به شدت در معرض آسیبپذیری قرار دارند. این وضعیت پرخطر به واسطه فاکتورهای زیر میباشد:

- پیچیدگی بالا در بسیاری از داراییها وب

- کاربرد منظم کتابخانههای Third-Party

- ادغام پروتکلها، ویژگیها و تکنولوژیهای پیشرفته

- برنامهنویسان و مدیران کسبوکار، افرادی که با تاکید بر ویژگیها و زمان بازدهی سریع با توجه به اقدامات صورت گرفته، به بهبود کیفیت کد و کاهش آسیبپذیریها میپردازند.

با توسعه و گسترش هدف در backهای مجازی، بسیاری از برنامههای تحت وب به عنوان یک مجرای مستقیم برای اطلاعات حساس یا ارزشمند مانند اطلاعات پرداخت مشتری یا اطلاعات مربوط به سفارش، مشخصات محصول، سوابق پزشکی و ازدیاد سایر اطلاعات شناسایی شخصی (PII) محسوب میشود. وقتی یک هکر تصمیم به نفوذ از طریق مسیر اصلی و کاربر پسند برنامههای تحت وب عمومی میگیرد، انتخاب یک یا چند مسیر پیکربندی شده برای پایگاههای مرتبط Backend اهمیت مییابد.

در این شرایط عجیب نیست که اخباری در مورد نقضهای گسترده وب شنیده شود که موجبات تهدید میلیونها رکورد را فراهم نموده یا آماری مانند گزارش بررسی نقض دادهها در سال 2014 را ارائه نماید که حاکی از مشارکت حملات برنامه تحت وب در 35 درصد از نقض دادههای بررسی شده در سال2013 میباشد. نکته دیگر آن است که تشخیص حملات وبی بسیار مهم میباشند. در واقع، در اکثر مواقع وضعیت بسیار حادتر از چیزی است که اغلب مدیران کسبوکار انتظار دارند، زیرا حجم بسیار زیادی از حملات وب مهم به نظر نمیرسند یا اینکه از سوی سازمانهای آسیبدیده گزارش نمیشوند.

-محافظت از سرویسهای App-Layer

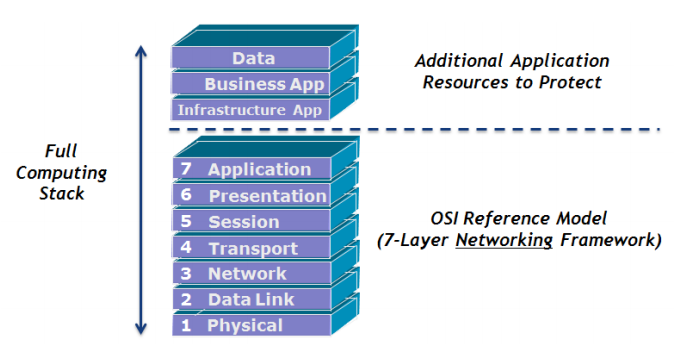

اختلال بالقوهی ناشی از چارچوبهای شبکهبندی سنتی را نباید نادیده گرفت. اگرچه لایه 7 در مدل OSI با نام لایهی برنامه یا Application Layer خوانده میشود اما مانند سایر لایهها، این مدل همچنان در مورد ارتباطات شبکهای میباشد.

این مقوله به لحاظ فنی به مجموعهای از پروتکلها و سرویسها اطلاق میشود که برنامهها جهت شناسایی شرکتهای ارتباطات، تشخیص دسترسپذیری منابع و همگامسازی ارتباط بین دو طرف، با استفاده از یک برنامه مشابه از آن استفاده مینمایند. نمونههایی از پروتکلهایApplication-Layer شاملHTTP برای وب، FTP برای انتقال فایل و SMTP برای ایمیل میباشد.

این اختلال از تکنولوژیهای امنیتی بسیار زیادی ناشی میشود که با عنوان دارا بودن قابلیت محافظت Application-Layer به بازار عرضه میشوند. اگرچه ممکن است این گونه ادعاها به لحاظ فنی دقیق و درست باشند (برای مثال وقتی سیستم پیشگیری از نفوذ به اجرای RFC برای HTTP میپردازد) اما متاسفانه به نوعی، گمراه کننده میباشند. مشکل اینجاست که محافظت ارائه شده با این راهکارها قادر به پوشش کامل برنامه نمیباشد و تنها میتواند به طور غیرمستقیم به ایجاد امنیت برای برنامههای زیرساختی در لایههای بالاتر (مانند وب سرورها و سیستمهای مدیریت پایگاهداده)، برنامههای کسبوکار (مانند Salesforce.com) و دادههایی بپردازد که همواره ارائه میگردند. (شکل زیر را ملاحظه فرمایید).

Full Computing Stack

سازمانها به منظور محافظت کامل از داراییهای مهم وب نیاز به تکنولوژیهای امنیتی دارند که قابلیتهای زیر را به طور کامل ارائه نماید:

- پوشش فیزیکی- از کلیه موارد کاربردی داخلی و خارجی به طور کامل محافظت می نماید.

- پوشش کاربردی- نه تنها اجرای Policyها را به شکل کنترل دسترسی جزئیات به صورت Granular ارائه مینماید، بلکه امکان شناسایی و پیشگیری ضمنی تهدیدات را نیز فراهم میآورد.

- پوشش منطقی- محافظت تمامی لایههای پشته محاسباتی (Computing Stack) را از پروتکلها و سرویسهایApplication-Layer و شبکه تا برنامههای زیرساختی، برنامههای سفارشی کسبوکار و حتی دادهها را میسر مینماید.

ارائه پوششهای جامع مستلزم سرمایهگذاری بیشتر بر روی مواردی فراتر از فایروالهای شبکه معمولی و سیستمهای جلوگیری از نفوذ (IPS) میباشد.

ــــــــــــــــــــــــــــــــــــــــــــــ

کاربرد (Web Application Firewall (WAF برای محافظت از برنامههای تحت وب – قسمت اول

کاربرد (Web Application Firewall (WAF برای محافظت از برنامههای تحت وب – قسمت دوم

کاربرد (Web Application Firewall (WAF برای محافظت از برنامههای تحت وب – قسمت سوم(پایانی)