پاسخ دادن به حملات سایبری بحرانی میتواند فوقالعاده استرسزا و شدید باشد. اگرچه هیچچیز نمیتواند فشار ناشی از مقابله با یک حمله را بهطور کامل از بین ببرد، درک این نکات کلیدی از متخصصان واکنش به رخدادها به تیم شما در دفاع از سازمان مزیت میبخشد.

این مقاله درسهایی را که هرکس باید در پاسخ به رخدادهای امنیت سایبری بیاموزد، تشریح میکند. این نکات بر اساس تجربه واقعی تیمهای Sophos Managed Detection and Response و Sophos Rapid Response که به طور جمعی به هزاران حملات سایبری بحرانی پاسخ دادهاند، بیان شده است.

نکته۱: تا حد امکان سریع واکنش نشان دهید

هنگامی که سازمانی تحت حمله قرار میگیرد، هر ثانیه اهمیت دارد. دلایلی وجود دارد که باعث میشود تیمها بیش از حد در واکنش تأخیر داشته باشند. رایجترین دلیل این است که آنها شدت وضعیت پیش آمده را درک نمیکنند و این فقدان آگاهی منجر به عدم فوریت میشود.

حملات سایبری بحرانی معمولاً در نامناسبترین زمانها رخ میدهند: تعطیلات، آخر هفتهها، و نیمه شب. از آنجا که بیشتر تیمهای واکنش به رخداد با کمبود پرسنل روبرو هستند، این امر بهطور قابل درک منجر به نگرش «فردا به آن رسیدگی خواهیم کرد» میشود. اما متأسفانه، فردا ممکن است برای کاهش اثرات حمله دیر باشد.

بیشتر بخوانید: افزایش حملات سایبری سازمان ها به دلیل استفاده ی مجرمان از هوش مصنوعی GenAI

تیمهایی که تحت فشار زیاد هستند، به دلیل خستگی ناشی از هشدارها که موجب گم شدن سیگنالها در میان نویزها میشود، به شاخصهای حمله با سرعت کمتری واکنش نشان میدهند. حتی زمانی که پروندهای ابتدا باز میشود، ممکن است به درستی اولویتبندی نشود زیرا فاقد شفافیت و زمینه است. این امر زمانبر است واین مدت زمان در واکنش به رخداد به نفع مدافعان نیست.

حتی در مواقعی که تیم امنیتی میداند که تحت حمله هستند و نیاز به اقدام فوری است، ممکن است تجربه لازم برای تصمیمگیری سریع نداشته باشند. بهترین راه برای مقابله با این موضوع، برنامهریزی از پیش برای رخدادهاست.

نکته۲: «ماموریت به پایان رسید» را خیلی زود اعلام نکنید

در واکنش به رخداد، فقط درمان علائم کافی نیست. درمان مشکل اصلی نیز ضروری است.

هنگامی که یک تهدید شناسایی میشود، اولین کاری که باید انجام شود، رسیدگی فوری به حمله است. این میتواند شامل پاکسازی یک فایل مخرب یا جلوگیری از خروج اطلاعات باشد. با این حال، اغلب تیمها حمله اولیه را متوقف میکنند اما متوجه نمیشوند که مشکل اصلی را حل نکردهاند.

برای مشاوره رایگان جهت (باز)طراحی امنیت شبکه و یا انجام تست نفوذ مطابق با الزامات افتا با کارشناسان شرکت APK تماس بگیرید. |

پاکسازی موفقیتآمیز بدافزار و رفع هشدار به این معنا نیست که مهاجم از محیط حذف شده است. همچنین ممکن است آنچه شناسایی شده فقط آزمایش اولیهای توسط مهاجم باشد تا ببیند با چه دفاعی روبرو است. اگر مهاجم هنوز به محیط دسترسی داشته باشد، احتمالاً دوباره حمله خواهد کرد.

تیمهای واکنش به رخداد باید اطمینان حاصل کنند که علت اصلی رخداد اولیهای را که کاهش دادهاند، برطرف کردهاند. آیا مهاجم هنوز در محیط نفوذ دارد؟ آیا قصد دارند موج دوم حمله را آغاز کنند؟

متخصصان واکنش به رخداد که هزاران حمله را برطرف کردهاند، میدانند که چه زمانی و کجا باید عمیقتر بررسی کنند. آنها هرگونه فعالیت مهاجم را که انجام داده، یا ممکن است در شبکه برنامهریزی کند، شناسایی و خنثی میکنند.

به عنوان مثال، در یک مورد، متخصصان واکنش به رخداد Sophos توانستند حملهای را که 9 روز به طول انجامید و شامل سه تلاش جداگانه از سوی مهاجمان برای آسیب رساندن به یک سازمان با باجافزار بود، خنثی کنند.

بیشتر بخوانید: بررسی راهکار شناسایی بدافزار Veeam اینکه چگونه می توان از حملات سایبری جلوتر بود

در موج اول حمله که در نهایت توسط راهکار محافظتی آن سازمان مسدود شد، مهاجمان ۷۰۰ کامپیوتر را با باجافزار Maze هدف قرار دادند و مبلغی معادل ۱۵ میلیون دلار درخواست کردند. تیم امنیتی هدف با آگاهی از اینکه تحت حمله هستند، از مهارتهای پیشرفته تیم واکنش به رخداد Sophos Managed Detection and Response یا MDR بهره گرفت.

تیم متخصصان واکنش به رخداد Sophos به سرعت حساب مدیریتی آلوده را شناسایی، چندین فایل مخرب را حذف و دستورات و ارتباطات کنترل و فرمان مهاجم را مسدود کردند. تیم MDR سپس موفق شد در برابر دو موج دیگر از حملات سایبری بحرانی مقابله کند. اگر مهاجمان موفق شده بودند و قربانی مجبور به پرداخت شده بود، این یکی از گرانترین پرداختهای باجافزار تا به امروز میبود.

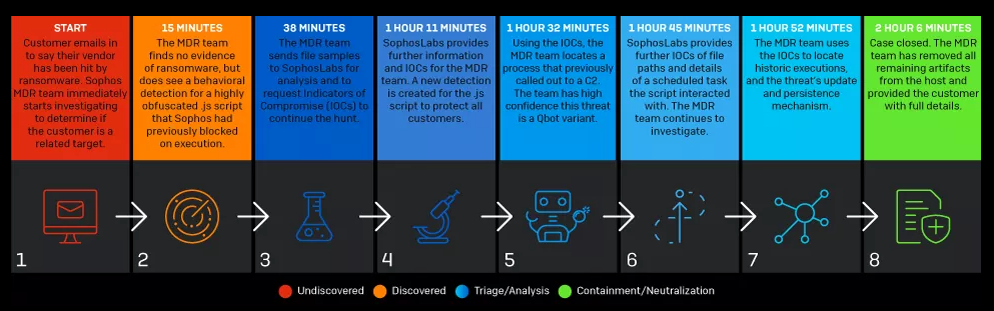

در یک مثال دیگر، تیم MDR شرکت Sophos به یک تهدید بالقوه باجافزار پاسخ داد، اما بهسرعت متوجه شد هیچ مدرکی دال بر وجود باجافزار وجود ندارد. در این مرحله، ممکن است برخی از تیمها پرونده را بسته و به کارهای دیگر مشغول شوند. اما تیم Sophos MDR به بررسی خود ادامه داد و یک Trojan بانکی قدیمی را کشف کرد. خوشبختانه برای این کاربر، تهدید دیگر فعال نبود، اما این مثال نشاندهنده اهمیت فراتر رفتن از علائم اولیه برای تعیین علت اصلی است، چراکه ممکن است نشانهای از یک حمله گستردهتر باشد.

نکته۳: دید کامل در حملات سایبری بحرانی ضروری است

در هنگام مواجهه با حملات سایبری بحرانی، هیچچیزی بیش از نداشتن دید واضح، دفاع از یک سازمان را دشوار نمیکند. داشتن دسترسی به دادههای مناسب و با کیفیت بالا بسیار مهم است، زیرا این امکان را میدهد تا شاخصهای احتمالی حمله بهدرستی شناسایی و علت ریشهای مشخص شود. تیمهای مؤثر، دادههای مناسب را برای مشاهده سیگنالها جمعآوری کرده، میتوانند سیگنالها را از نویزها جدا کنند و بدانند کدام سیگنالها باید در اولویت قرار گیرند.

جمعآوری سیگنالها

دید محدود به یک محیط راهی مطمئن برای از بین بردن حملات است. طی سالها، بسیاری از ابزارهای بزرگ داده برای حل این چالش خاص به بازار عرضه شدهاند. برخی از این ابزارها بر دادههای مبتنی بر رویداد، مانند رویدادهای گزارش، تمرکز دارند؛ برخی دیگر از دادههای مبتنی بر تهدید استفاده میکنند، و برخی از یک رویکرد ترکیبی بهره میگیرند. در هر صورت، هدف یکسان است: جمعآوری داده کافی برای تولید بینشهای معنیدار در بررسی و پاسخ به حملاتی که در غیر این صورت از چشم پنهان میماند.

جمعآوری دادههای باکیفیت مناسب از منابع متنوع اطمینان میدهد که دید کاملی نسبت به ابزارها، تاکتیکها و روشهای مهاجم یا TTPs داریم. در غیر این صورت، ممکن است فقط بخشی از حمله دیده شود.

کاهش نویز

برخی سازمانها و ابزارهای امنیتی مورد استفاده آنها از ترس اینکه دادههای کافی برای مشاهده کامل حمله در اختیار نداشته باشند، اقدام به جمعآوری تمامی دادهها میکنند. اما با این کار، به جای اینکه پیدا کردن سوزن در انبار کاه را سادهتر کنند، کار را سختتر کرده و کاه بیشتری روی انبار میافزایند. این کار نهتنها هزینه جمعآوری و ذخیره داده را افزایش میدهد، بلکه نویز زیادی ایجاد کرده که منجر به خستگی ناشی از هشدار و اتلاف وقت در تعقیب پازتیوهای کاذب میشود.

اعمال زمینه یا کانتکست

در میان متخصصان تشخیص و واکنش به تهدید یک ضربالمثل وجود دارد: «محتوا پادشاه است، اما کانتکست ملکه است.» هر دو برای اجرای یک برنامه مؤثر در واکنش به رخداد لازم هستند. استفاده از متادیتاهای معنیدار متصل به سیگنالها به تحلیلگران این امکان را میدهد که تعیین کنند آیا چنین سیگنالهایی مخرب هستند یا خیر.

یکی از مهمترین اجزای تشخیص و واکنش به تهدید مؤثر، اولویتبندی سیگنالهایی است که بیشترین اهمیت را دارند. بهترین روش برای شناسایی هشدارهای مهم، استفاده از ترکیبی از کانتکستی است که توسط ابزارهای امنیتی مانند راهحلهای تشخیص و واکنش به تهدید نقطه پایانی، هوش مصنوعی، اطلاعات تهدید و دانش انسانی فراهم میشود. کانتکست به شناسایی منشاء یک سیگنال، مرحله فعلی حمله، رویدادهای مرتبط و تأثیر احتمالی بر کسبوکار کمک میکند.

نکته۴: درخواست کمک مشکلی ندارد

هیچ سازمانی نمیخواهد با تلاش برای نفوذ مواجه شود. اما هیچچیزی جای تجربه را در پاسخ به رخدادها نمیگیرد. این بدان معناست که تیمهای IT و امنیتی که اغلب با فشار بالا برای واکنش به رخدادها مواجه میشوند، به موقعیتهایی وارد میشوند که ممکن است مهارتهای لازم برای مقابله با آنها را نداشته باشند.

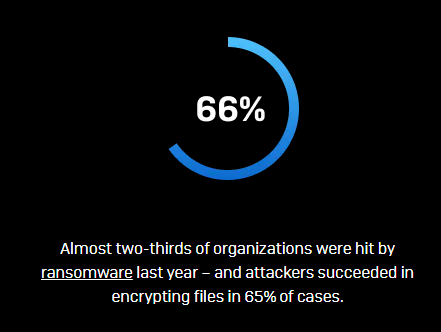

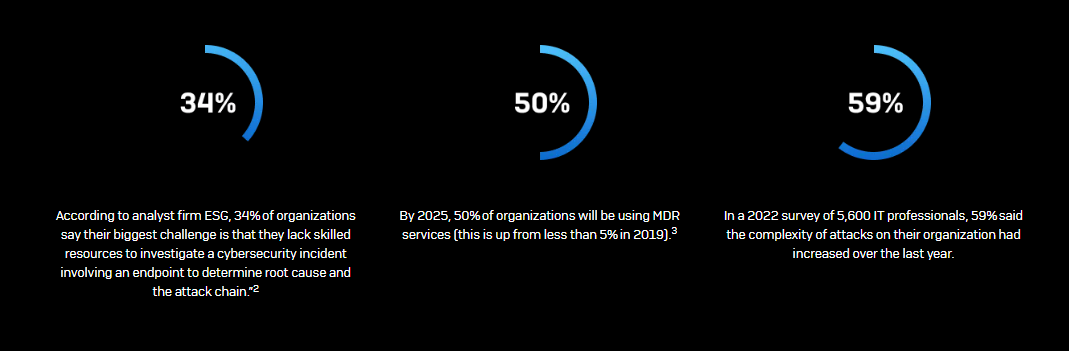

کمبود منابع با مهارت برای بررسی و پاسخ به رخدادها یکی از بزرگترین چالشهایی است که صنعت امنیت سایبری امروزه با آن روبرو است. این مشکل به حدی گسترده است که طبق تحقیقات ESG، “۳۴٪ از شرکتها اعلام کردهاند که بزرگترین چالش آنها، کمبود منابع ماهر برای بررسی رخدادهای امنیتی مربوط به یک نقطه پایانی، تعیین علت ریشهای و زنجیره حمله است.”

این معضل به یک جایگزین جدید منجر شده است: خدمات MDR عملیاتی امنیتی هستند که توسط یک تیم از متخصصان ارائه میشوند و به عنوان یک بخش اضافی برای تیم امنیتی کاربرعمل میکنند. این خدمات شامل بررسیهای انسانی، شکار تهدید، نظارت بیدرنگ و واکنش به رخدادها با استفاده از یک پلتفرم فنی برای جمعآوری و تحلیل اطلاعات میباشند. طبق گفته گارتنر، “تا سال ۲۰۲۵، ۵۰٪ از سازمانها از خدمات MDR استفاده خواهند کرد”، که نشاندهنده یک روند از درک سازمانها نسبت به نیاز به اجرای یک برنامه کامل امنیت و پاسخ به رخدادها میباشد.

برای سازمانهایی که از خدمات MDR استفاده نمیکنند و در حال واکنش به یک حمله فعال هستند، خدمات متخصصان واکنش به رخدادها گزینهای عالی است. این پاسخدهندگان هنگامی به کار گرفته میشوند که تیم امنیتی تحت فشار باشد و نیاز به کارشناسان خارجی برای بررسی حمله و اطمینان از خنثی شدن مهاجم دارند.

حتی سازمانهایی که دارای یک تیم تحلیلگر امنیتی با مهارت هستند، میتوانند از همکاری با یک سرویس واکنش به رخداد برای پوشش دادن کمبودها مثل شبها، تعطیلات آخر هفته، و تعطیلات عمومی و نقشهای خاصی که برای پاسخ به رخدادها نیاز است، بهرهمند شوند.

چگونه Sophos میتواند کمک کند

خدمات Sophos Managed Detection and Response یا MDR

آیا نگران توانایی سازمان خود برای پاسخ به یک رخداد بالقوه جدی هستید؟ اگر بله، خدماتSophos MDR گزینهای ارزشمند برای بررسی است.

Sophos MDR با ارائه قابلیتهای شکار تهدید، تشخیص و واکنش بهصورت بیست و چهارساعته در طول کل هفته توسط یک تیم متخصص بهعنوان یک سرویس کاملاً مدیریتشده عمل میکند. فراتر از اطلاعرسانی درباره حملات یا رفتارهای مشکوک، تیم Sophos MDR اقدامات هدفمند را به نمایندگی از شما انجام میدهد تا حتی پیچیدهترین تهدیدها را خنثی کند. در صورت وقوع یک رخداد، تیم MDR اقداماتی را برای قطع، مهار و خنثیسازی تهدید از راه دور آغاز میکند. همچنین تیم متخصصان عملیات امنیتی، توصیههای کاربردی برای رفع علتهای اصلی رخدادهای تکراری ارائه میدهد.

خدمات Sophos Rapid Response

اگر سازمان شما تحت حمله است و به کمک فوری برای پاسخ به رخداد نیاز دارد، Sophos میتواند کمک کند. خدمات Sophos Rapid Response با ارائه کمک سریع برای شناسایی و خنثیسازی تهدیدهای فعال علیه سازمانها توسط یک تیم متخصص انجام میشود. راهاندازی از چند ساعت آغاز میشود و بیشتر کاربران ظرف ۴۸ ساعت اولیه بررسی میشوند. این سرویس برای کاربران Sophos و همچنین غیرکاربران Sophos در دسترس است.

تیم واکنش سریع از راه دور Sophos به سرعت اقدام به بررسی، مهار و خنثیسازی تهدیدهای فعال میکند. مهاجمان از محیط شما خارج میشوند تا از آسیب بیشتر به داراییهای شما جلوگیری شود.

Sophos XDR

Sophos XDR تنها راهحل XDR در صنعت است که بهصورت بومی امنیت نقطه پایانی، سرور، فایروال، ایمیل، Cloud و Microsoft 365 را همگامسازی میکند. با دریافت دیدگاهی جامع از محیط سازمان خود، دادههای بسیار غنی و تحلیل عمیق برای تشخیص، بررسی و پاسخ به تهدیدات را برای هر دو تیم اختصاصی SOC و مدیران IT دریافت کنید.