حملات DDoS برای ایجاد اختلال در روند سرویسدهی سرویسهای حیاتی سازمانها همواره به عنوان یکی از روشهای رایج مطرح میباشد و با توجه به پیچیدگی روزافزون این حملات، مقابله با آنها نیز از طریق راهکارهای قدیمی امکانپذیر نمیباشد. تجهیزات FortiDDoS با استفاده از روشهای مدرن و جدید به صورت پیشرفتهتری از حملات DDoS جلوگیری مینماید. در قسمت اول از این سری مقالات به بررسی کاربردهای این تکنولوژی پرداختیم؛ در این مقاله که قسمت دوم (پایانی) میباشد، به بررسی سایر قابلیتهای این تجهیز پرکاربرد میپردازیم.

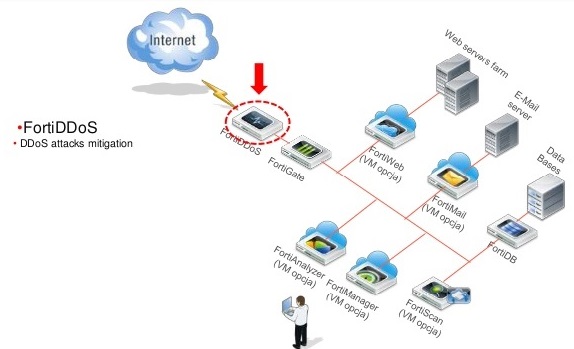

با اینکه FortiDDoS میتواند از طریق محدود نمودن پهنای باندِ ورودیِ در دسترس، تاثیر انواع مختلفی از حملات DDoS را کاهش دهد، اما این امکان نیز وجود دارد که مهاجمان لینکهای ورودی یا منابع Upstream را تحت تاثیر قرار دهند. استفاده از یک سرویس امنیتی مبتنی بر Cloud به همراه FortiDDoS، یک راهکار ترکیبی مناسب به منظور جلوگیری از تعداد بسیار زیادی از حملات DDoS را ارائه مینماید. وقتی حملهای فراتر از Threshold تعریف شده برای کاربران بر روی لینکهای اینترنتی استفاده نماید، توسط FortiDDoS شناسایی شده و پیغام هشداری برای ارائهدهندگان سرویسهای مبتنی بر Cloud ارسال میشود تا ترافیک مربوطه را ارزیابی نموده و در صورت شناسایی به عنوان تهدید آن را منحرف کنند تا بار ترافیکی ایجاد شده در جریان حمله بر روی لینک Upstream کاهش یابد. در حال حاضر FortiDDoS به طورکامل از سرویس Verisign OpenHybrid DDoS Protection پشتیبانی مینماید.

همچنین تجهیزات FortiDDoS که به صورت On-Premise در دیتاسنترهای سازمانها وجود دارند میتوانند از طریق تکنولوژی Cloud-Signaling با مدلهای FortiDDoS دارای ظرفیت بالا در شبکههای ارائه دهندگان سرویس، به طور مستقیم کار کنند.

سرویس مانیتورینگ FortiDDoS Cloud

قابلیت مشاهدهی تاثیر حملات به عنوان یک بخش مهم و ضروری از استراتژی کاهش تهدیدات DDoS برای کارکنان IT به شمار میرود. سرویس FortiDDoS Cloud Monitoring، در مورد صحت کارکرد شبکه و سرور از طریق 10 سایت Cloud شرکت گزارش میدهد. مانیتورهای ارزانقیمت برای گزارشگیری Local میتوانند قابلیت گزارشگیری را از سایتهای مختص مشتریان یا برای سرویسهای Outbound به داراییهای Cloud اضافه نموده و گزارشگیری در مورد صحت کارکرد شبکه به صورت Single-of-Glass را برای Clientهای داخلی و خارجی امکانپذیر نمایند.

محافظت پیشرفته DDoS برای دیتاسنترهای سازمانی

- محافظت 100 درصدی مبتنی بر سختافزار از لایههای 3، 4 و 7 که امکان شناسایی و کاهش سریع تهدیدات را فراهم مینماید.

- قابلیت اتصال پیشرفته تا 16x GE یا 18x 10 GE و قابلیت عبور به صورت Built-In در اکثر مدلها

- قابلیت محافظت به صورت رفتار محور در برابر حملات DDoS که بدون نیاز به فایلهای Signature به هر تهدیدی پاسخ میدهد.

- توان عملیاتی تا 36 گیگابایت در ثانیه همراه با کاهش حملات دوطرفه

- معماری موازی Single-Pass برای محافظت کامل از حملات DDoS در لایههای 3، 4 و 7 که در یک Appliance واحد صورت میپذیرد و به مانتیور نمودن صدها هزار پارامتر به طور همزمان میپرازد.

- مجموعهای پیشرفته از ویژگیها که منجر به کاهش حملات DDoS از طریق سرویس DNS میگردد.

- به حداقل رساندن ریسک برای شناسایی False Positive از طریق ارزیابی مستمر تهدیدات

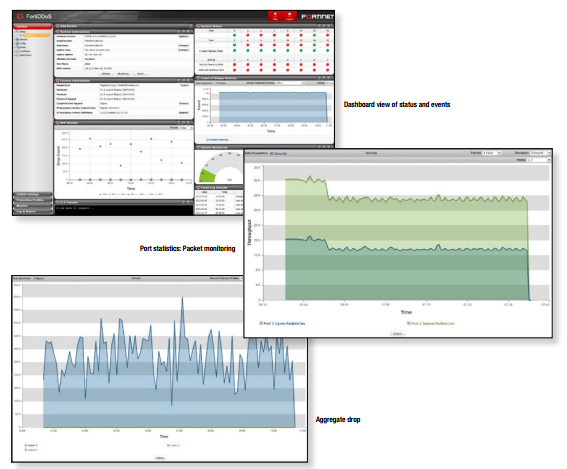

- پیادهسازی و مدیریت ساده با ابزارهای جامع آنالیز و گزارشگیری و GUI

- ارائه گزینه ترکیبی به صورت On-Premise یا Cloud Mitigation

- سرویس مانیتورینگ FortiDDoS Cloud برای به تصویر کشیدن تاثیر حملات و قابلیت دسترسپذیری سرویسها

ویژگیها و مزایای FortiDDoS

شناسایی تهدیدات به صورت کاملا رفتار محور

FortiDDoS بر فایلهای Signature که نیازمند بهروزرسانی با آخرین تهدیدات بوده متکی نمیباشد، بنابراین محافظت در برابر حملات شناخته شده و شناخته نشده Zero-Day را امکانپذیر مینماید.

محافظت مبتنی بر سختافزار 100 درصدی در برابر حملات DDoS

پردازشگر تراکنش FortiASIC-TP2، امکان شناسایی و کاهش دوطرفه حملات DDoS در لایههای 3، 4 و 7 را برای عملکرد مطلوب در صنعت فراهم مینماید.

ارزیابی مستمر حملات

با ارزیابی مجدد حملات میتوان ریسک شناسایی False Positiveها را به حداقل رسانده و تضمین نمود که ترافیکهای بی خطر قطع نمیشوند.

محافظت پیشرفته DNS

FortiDDoS، قابلیت بررسی 100 درصدی تمام ترافیکهای DNS را به منظور محافظت در برابر طیف وسیعی از حملات DDoS مبتنی بر ترافیکهای DNS فراهم مینماید.

فرآیند یادگیری خودکار

FortiDDoS با حداقل پیکربندی میتواند ترافیک نرمال و پروفایلهای رفتار منابع را به صورت خودکار ایجاد نماید تا در زمان و منابع مدیریت IT، صرفهجویی گردد.

قابلیت پشتیبانی از سرویسهای Cloud و On-Premise به صورت ترکیبی

Open API، امکان یکپارچهسازی با سایر ارائه دهندگان سرویسهای کاهش تهدیدات DDoS در سرویسهای Cloud به صورت Third-Party را فراهم مینماید تا گزینههای انعطافپذیرِ پیادهسازی و محافظت در برابر حملات DDoS را در مقیاس بزرگ ارائه نماید.

سرویس مانیتورینگ Cloud

صحت کارکرد سرور را از 10 موقعیت Cloud و سرور و صحت کارکرد شبکههای Inbound و Outbound را از هر تعداد از سایتهای خصوصی مورد نیاز مانیتور مینماید. علاوه بر این، به طور انحصاری گزارشات صحت کارکرد سرویسهای داخلی و خارجی Cloud و Private را ادغام مینماید.

کاربردهای FortiDDoS

در زیر به ارائه برخی ویژگیها و مزایای استفاده از تجهیز FortiDDoS میپردازیم:

تکنولوژی بررسی Packetها

- آنالیز رفتاری پیشبینی کننده

- آنالیز اکتشافی

- بررسی Packet به صورت دقیق و Granular

- Adaptive Rate Limiting مستمر

- مانیتورینگ در بردار حملات خاص

- بررسی صد در صدی Packet

مدیریت آستانه رفتار (Behavior Threshold)

- پیشنهادات سیستم بر اساس آمار ترافیکهای پیشین

- برآورد آستانه تطبیق و سازگاری (Adaptive Threshold)

فرآیند تایید چندگانه

- فرآیند فیلترینگ پویا و دینامیک

- روند تایید فعال

- شناسایی ناهنجاریها

- آنالیز پروتکل

- Limiting Rate

- استفاده از White List، Black List و Non-Tracked Subnet

- شناسایی ناهنجاری با توجه به شرایط

- فیلتر نمودن حملات مخفی ( Stealth Attack)

- (Local Address Anti-Spoofing (BCp-38

- Source Tracking

- (Legitimate IP Address Matching (Anti-Spoofing

- ارتقای روش کار برای Proxy-IPها

- شناسایی بر اساس Headerها و تعداد اتصالات همزمان

کاهش Flood در لایه 3

- Layer 3 Flood Mitigation

- (Protocol Floods (all

- Fragment Floods

- Source Floods

- Destination Flood

- (Local Address Anti-Spoofing (BCP38) Geo Location Access Control Policy (ACP

- IP Reputation

کاهش Flood در لایه 4

- پورتهای TCP (همه موارد)

- پورتهای UDP (همه موارد)

- ICMP Type/Codes (همه موارد)

- Connection Flood

- SYN, ACK, RST, FIN Floods

- SYN، ACK، ESTAB، FIN و RST بیشتر برای هر منبع یا مقصد

- Zombie Floods

- Connectionهای بیشتر برای هر Source Flood

- Connectionهای بیشتر برای هر Destination Flood

- TCP State Violation Floods

کاهش Flood در لایه 7

- HTTP URL

- HTTP METHOD: GET, HEAD, OPTIONS, TRACE, POST, PUT, DELETE, CONNECT Floods

- User Agent Flood

- Referrer Flood

- Cookie Flood

- Host Flood

- پارامترهای الزامی HTTP Header

- HTTP Access متوالی

مکانیسمهای پیشگیری از Flood

- SYN Cookie، ACK Cookie، SYN Retransmission، DNS Retransmission، DNS TC=1

- Legitimate IP Address Matching

- Source Tracking

- Source Rate Limiting

- Granular Rate Limiting

- Connection Limiting

- Aggressive Ageing

کاهش حملات DNS

- پیشگیری از ناهنجاری DNS Header

- انطباق Query و پاسخ DNS

- DNS Query Flood

- Query خارج از انتظار DNS

- DNS Response Flood ناخواسته

- DNS Response Cache under Flood

- DNS Query Flood برای هر منبع در TTL

مدیریت

- SSL Management GUI

- CLI

- RESTful API

آمارهای گزارشگیری

- Log قابل فیلتر برای حملات

- بیش از 80 گراف گزارشگیری به صورت Built-In برای هریک از Subnetهای محافظت شده و هر یک از مسیرهای ترافیک

- گراف و Logهای خلاصه برای:

– حملات اصلی

– مهاجمان اصلی

-ACL DROPهای اصلی

– Subnetها و API اصلیِ مورد حمله

– پروتکلهای اصلی مورد حمله

– پورتهای UDP و TCP اصلی مورد حمله

– ICMP Types/Codes اصلی مورد حمله

– URLهای اصلی مورد حمله

– Hostهای HTTP، Referers، Cookies و User Agentهای اصلی مورد حمله

– DNS Serverهای اصلی مورد حمله

– DNS Anomalyهای اصلی مورد حمله

گزارشگیری متمرکز رویداد

- SNMP

- Email/Pager

- RESTful API

- پشتیبانی برای FortiAnalyzer، MRTG، Cacti

ممیزی و دسترسی Trail

- Login Audit Trail

- پیکربندی Audit Trail

ــــــــــــــــــــــــــــــــــ

کاربرد تجهیزات FortiDDoS برای جلوگیری از حملات DDoS – قسمت اول

کاربرد تجهیزات FortiDDoS برای جلوگیری از حملات DDoS – قسمت دوم (پایانی)