در قسمت اول نقش SOC چیست؟ و بررسی آن در جلوگیری از حملات سایبری و همچنین قابلیی تهای ضروری برای یک SOC مبتنی بر تجزیه و تحلیل پرداختیم. حال به ادامه موضوع می پردازیم

در صورتی كه دفاعیات Perimeter سازمان نقض شده باشد، تیمهای امنیتی IT به ابزارهايی نیاز دارند که به كمك آن راحتتر بتوانند بدافزار را در هر كجا از سازمان كه مخفی شده باشد شناسايی كنند. شکار و بررسی بدافزارها علاوه بر توانايی مشاهدۀ فعاليتهای سابق، به توانايی گردش بين مجموعه دادهها و همچنين امكان ارجاع متقابل و همبستگی روابط با نهادهای دیگر نيز نیاز دارد.

بسته به بلوغ سازمان و تجربيات دامين و محصول، می توان Splunk ES را در ترکیب با دادههای جمعآوریشده از شبکۀ Third Party و نرمافزار و سختافزار امنیت Endpoint و همچنين دادههایی كه از هر تعداد برنامه كاربردی هوش مصنوعی جمعآوری شدهاند، مورد استفاده قرار داد.

Splunk ES به طور خاص میتواند به سازمانها در جمعآوری خودكار داده با استفاده از هوش تهديدات و اشتراكگذاری اطلاعات بين مجموعه ابزارها كمك كند. پلتفرم Splunk را همچنين می توان برای عملیاتیسازی هوش تهدیدات به منظور پيادهسازی پلتفرمی خودكارشده برای Hunt و مديريت تهديدات مورد استفاده قرار داد. Splunk ES میتواند به سازمانهايی كه قابليت ديد تهديدات را ندارند كمك كند تا پلتفرمی غنی و پيچيده طراحی كنند و با استفاده از آن Threat Hunting را طی چند هفته خودكار سازند.

مجموعه ویدئوی آموزش ضوابط SOC 2: افراد دخیل در فرایند ارزیابی ریسک – قسمت نوزدهم

ویدیوهای بیشتر درباره SOC

شهر لسآنجلس برای محافظت از زیرساخت دیجیتال خود، نيازمند آگاهی از وضعيت امنيت و هوش تهديدات برای دپارتمانها و سهامداران خود است. بيش از 40 كارگزاری در اين شهر وجود دارد كه هر يك در گذشته، اقدامات امنيتی خاص خود را داشتند و اين باعث می شد تجميع و تجزيه و تحليل دادهها پيچيدهتر شود. بنابراين اين شهر در جستوجوی يك راهكار SaaS مقياسپذير امنيت اطلاعات و مديريت رويداد SIEM بود تا با آن بتواند تهديدات را شناسايی و اولويتبندی كرده و كاهش دهد و همچنين نسبت به فعاليتهای مشكوك قابليت ديد به دست آورد و خطرات سطح شهر را ارزيابی كند.

برای مشاوره رایگان جهت (باز)طراحی امنیت شبکه و یا انجام تست نفوذ مطابق با الزامات افتا با کارشناسان شرکت APK تماس بگیرید. |

از زمان پيادهسازی Splunk Cloud و Splunk Enterprise Security يا ES، مزايای زير به اين شهر اضافه شده است:

• ایجاد مرکز عملیات امنیتی SOC در سطح شهر

• هوش تهدیدات Real-time

• کاهش هزینههای عملیاتی

SOC يكپارچهشده شهر لسآنجلس اطلاعات را نه تنها جمعآوری، بلكه فراهم نيز می كند. اين مركز دادههای برگرفته از Splunk Cloud را به صورت هوش تهديدات بهجا درمی آورد.

بهكارگيری معماری امنيت تطبيقی

معماریهای امنيت قديمی و استاتيك كه مبتنی بر كنترلهای امنيتی، تكنولوژی های پیشگیرانه و بررسی دورهای راهكار هستند، منسوخ و ناكارآمد هستند. طبق توضيحات گارتنر، معماری امنيت تطبيقی بايد دارای قابليتهای پيشگيری، شناسايی، پاسخ و پيشبينی باشد.

معماریهای امنیتی معمولاً شامل لایههای مختلفی از ابزارها و محصولاتی هستند که برای کار با یکدیگر طراحی نشدهاند و در نتيجه روشی كه تيمهای امنيتی برای Bridge كردن دامينهای مختلف به كار می گيرند، كاستی های در بر خواهد داشت. سازمانها برای آن كه بتوانند يك معماری امنيتی تطبيقی دارای قابليتهای پيشگيری، تشخيص، پاسخ و پيشبينی را با موفقيت اجرا كنند، به موارد زير نياز دارند:

•Correlation بین تمام دادههای مربوط به امنیت

• ديدگاههايی برگرفته از معماری های امنيت موجود

• ترفندهای پیشرفته تجزیه و تحلیل مانند یادگیری ماشین

• خودكارسازی، هر جا که ممکن باشد

• يكپارجهسازی با اکوسیستم امنیتی با غنیسازی دوجهته زمينه

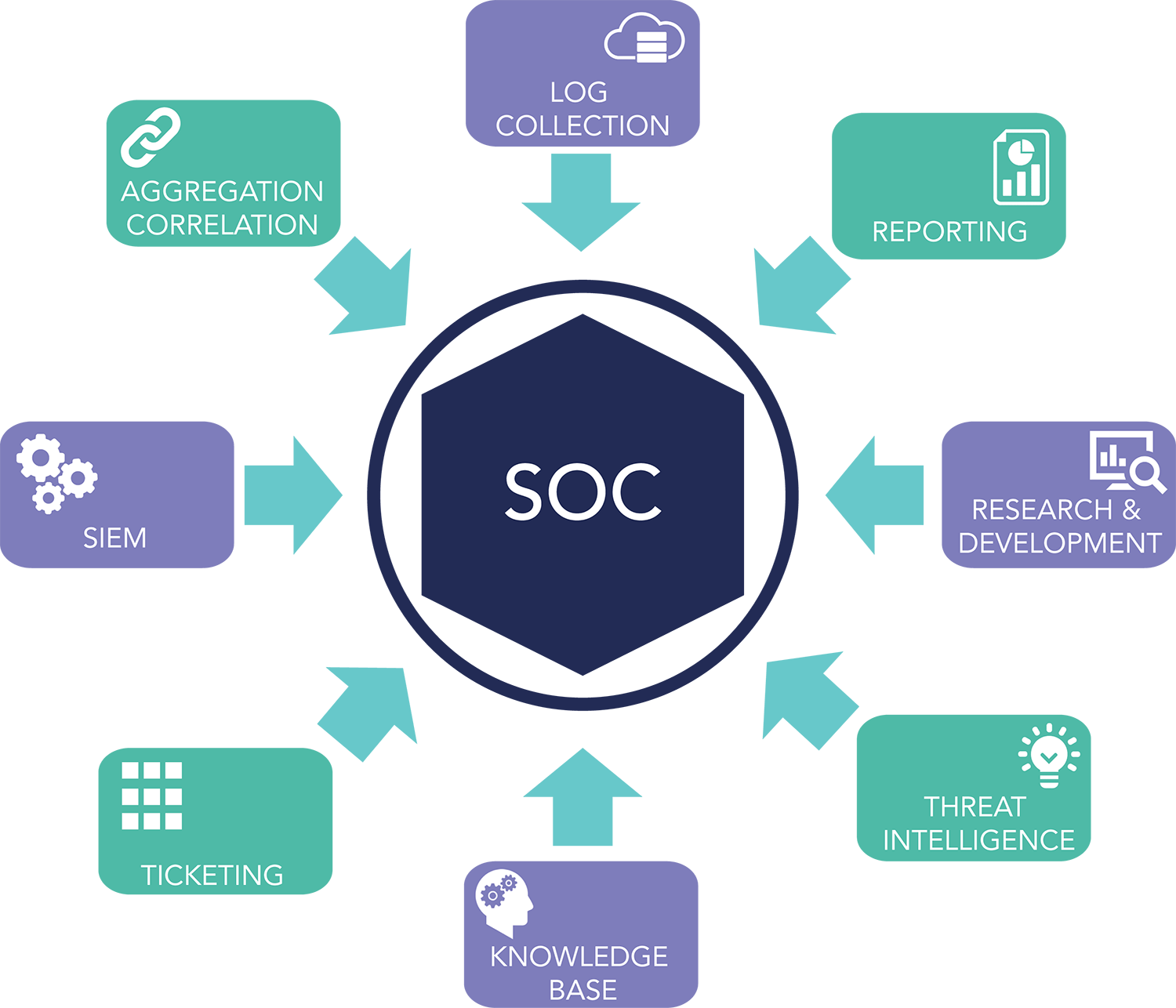

پلتفرم Splunk با چارچوب Adaptive Response این نقصانها را برطرف میکند. این چارچوب، كه رابط رايجی برای بازیابی، اشتراکگذاری و پاسخگویی خودکار در محیط های Multi-vendor است، داخل Splunk Enterprise Security قرار می گيرد. Splunk ES با ایجاد امکان همبستگی تمام دادههای مربوط به امنیت، برگرفتن ديدگاههايی از معماری امنیتی موجود، دسترسی به تجزیه و تحلیل پیشرفته، اصلاح خودکار و اشتراكگذاری دوطرفه هوش تهديدات با خدمات و محصولات Third-party، تیم های SOC را قادر میسازد تا با موفقیت معماری امنیتی تطبيقی را پیادهسازی کنند. SOC با داشتن چنين قابليتهايی ميتواند به گونهای موثرتر مسائل امنيتی را تشخيص و به آنها پاسخ دهد، آنها را پيشبينی كند و جلوی آنها را بگيرد.

بیشتر بخوانید: بررسی و استفاده از Splunk UBA به منظور شناسایی تهدیدات داخلی

یک SOC مدرن برای مبارزه با تهدیدهای مدرن

اکثر SOCهای موجود منسوخ شدهاند و بر پلتفرمهای قديمی SEIM بنا شدهاند كه نمی توانند خود را با حجم دادههای نيازمند تجزيهوتحليل يا سرعت بالای تغييرات در محيط مدرن هماهنگ سازند. SAIC يك مركز عمليات امنيت جديد با رتبه برتر جهانی ايجاد میكند.SAIC يك يكپارچهساز برتر تكنولوژی است كه در بازارهای اطلاعاتی فنی، مهندسی و سازمانی دارای تخصص است.

اين شركت می بايست به منظور دفاع در برابر حملات سايبری يك SOC كاربردی و قوی و نيز يك تيم پاسخ به حوادث رايانهای ايجاد می كرد. اين شركت از زمانی كه پلتفرم Splunk را پيادهسازی كرده، شاهد مزايای زير بوده است:

• بهبود وضعیت امنیتی و بلوغ عملیاتی

• كاهش حوادث تشخيصی و دفعات اصلاح تا بيش از 80 درصد

• دید همهجانبه در کل محیط شرکت

بعد از آن كه SAIC اصلی در سال 2013 به منظور جلوگيری از مشاجرات سازمانی بر سر منافع به دو شركت تقسيم شد، لازم دانست تا به عنوان بخشی از برنامه امنيتی جديدش يك SOC ايجاد كند. اين شركت اگرچه بيشتر ابزارهای امنيتی موردنياز خود را در اختيار داشت، فاقد راهكار SIEM براي براي تثبيت راههاي دفاعي خود بود. SIEM قديمي که شركت اصلي از آن به عنوان ابزار اصلی برای بررسی های امنيتی استفاده می كرد، با محدوديتهايی روبهرو بود. SAIC با Splunk Enterprise، راهكار SIEM را كامل كرده است؛ به اين طريق كه از اين پلتفرم برای تشخيص حوادث با Correlation Search و نيز بررسی آنها استفاده می كند. كادر عملیات IT در SAIC هماکنون از راهكار Splunk برای مانيتورينگ شبکه، مدیریت عملکرد، تجزيه و تحليل برنامه كاربردی و گزارشگيری استفاده می كنند.

بیشتر بخوانید: نگاهی به پنج ویژگی برتر SIEM در سال 2021، بررسی و تحلیل آن ها

هنگامی که شركت SAIC ساخت SOC جدید خود را آغاز کرد، تصمیم گرفت که به Splunk به عنوان تنها پایگاه اطلاعاتی امنیتی برای تمام نیازهای مشابه SIEM، نظير تشخيص حادثه، بررسی و گزارشگيری مانتيورينگ مستمر، هشداردهی و تجزيه و تحليل متكی شود. SAIC همچنین Splunk Enterprise Security را برای Correlation Searchهای از پیش ایجاد شده، جریانهای کاری بررسی حادثه، گزارشها، داشبوردها و فیدهای هوش تهدیدات خود خریداری کرده است. این شرکت روزانه صدها گیگابایت داده را از منابع مختلف داده مانند سیستمهای فایروال، تشخیص نفوذ، آنتیویروس و اسکنرهای آسیبپذیری به داخل راهکار Splunk ایندکس میکند.

با توجه به پیچیدگی چالشهای امنیتی که امروزه هر سازمانی با آن روبرو است، داشتن SOC ضرورت دارد. مسئلهای که بسیاری از سازمانها را درگير می كند این است که آیا بهتر است SOC را داخل سازمان ایجاد کنند و کارمندانی برایش استخدام کنند، یا به یک ارائهدهنده خدمات امنیتی مدیریتشده اعتماد کنند تا به جای آنها به امور امنیتی بپردازد. پاسخ صحیح به این سوال بستگی به اندازه و ماهیت ریسکی دارد که هر سازمان ممکن است با آن روبرو شود.

هر سازمان، صرف نظر از مسیری که برمیگزیند، از این مزایای SOC که گارتنر برشمرده در ارزیابی وضعیت امنیتی خود بهرهمند میگردد. بسیاری از سازمانها در خواهند یافت آن طور که تصور میکردند، در خصوص امنیت IT عملکرد پیشفعالانه ندارند. اگرچه این مسئله ممکن است باعث نگرانی شود، زمان و هزینه لازم برای ساخت SOC مبتنی بر تجزیه و تحلیل نسبت به گذشته تقریبا کمتر شده است. قابلیتهای امنیتی IT که زمانی فقط مناسب کارگزاریهای امنیتی دولتی و 100 شرکت Fortune بودند، اکنون برای شرکتها در همه ابعاد مقرون به صرفه هستند.