با بررسی اطلاعات کسب شده از جلسات توجیهی با سازمان های مختلف در رابطه با امنیت ایمیل و بررسی مشکلات آنها در رابطه با مدیریت استراتژیک و ابتکارات امنیتیشان چشم اندازها و روشهای نوین در این رابطه کسب شده است. بسیاری از اوقات مبحث مورد نظر آنها SD-WAN و Cloud، گاهی بخشبندی و سایر اوقات عملیات امنیت است. بی شک، اینها همه موضوعات بسیار مهمی هستند، ولی بحث در مورد ایمیل و ساختارهای آن یکی از اصلیترین مواردی است که میتوان در مورد آن وقت صرف کرد و مشکلات آن را رفع نمود.

ایمیل، گذرگاهی برای شروع حملات

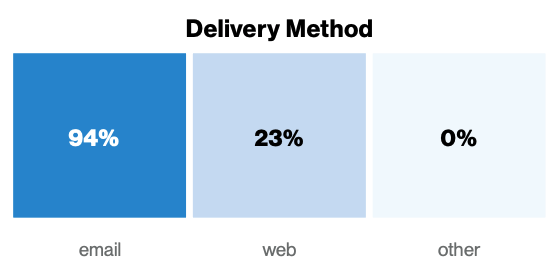

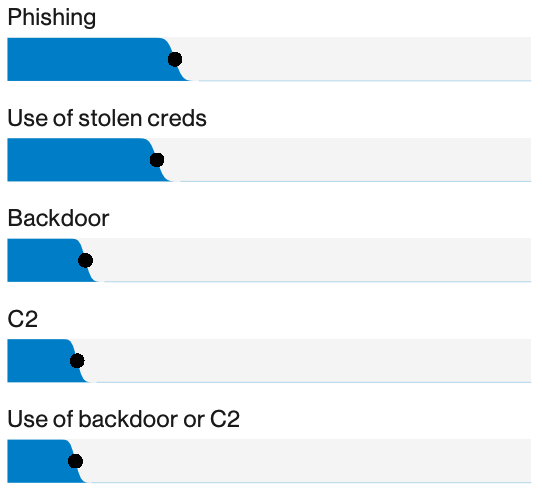

اگر به گزارش تحقیقات نقصهای امنیتی 2019 اخیر که از جانب Verizon است، توجه شود، متوجه خواهید شد که 94 درصد بدافزارها از طریق ایمیل دریافت شده است و اولین اقدامی که توسط مجرمان سایبری منجر به ایجاد نقص امنیتی میشود، Phishing بوده است.

در حقیقت، آزمایشگاههای FortiGuard، به طور معمول حملات Phishing جدید را در حال افزایش و گسترش پیدا میکنند، مانند نسخه جدید Hawkeye که به تازگی به خبرنامه امنیتی تهدیدات هفتگی و بلاگ رسیده است.

اما فقط فایلها و یا URLهای مخرب در ایمیل نیستند که خطرناک میباشند. بنا به گفته FBI، طی یک دوره دو ساله، خسارت وارد شده از ایمیل به سازمانهای در معرض خطر و آسیب دیده، معادل 3.3 میلیارد دلار بوده است. وزارت دادگستری آمریکا نیز اخیرا یک دادخواست علیه یک فرد متهم به سرقت صد میلیون دلار با استفاده از این نوع از کلاهبرداری تنظیم کردهاست.

افزایش برونسپاری سرویس ایمیلها به بستر Cloud

صرفنظر از این که سازمان شما از Microsoft Office 365، Google G-Suite و یا سرویس دهنده ایمیل دیگری که مبتنی بر Cloud است استفاده میکند، زیرساخت ایمیل در حال حرکت از Local به سوی Cloud میباشد تا توسط شخص دیگری مدیریت شود. این امر با توجه به بلوغ سیستمهای ایمیل و افزایش تمرکز IT در سایر جنبههای مهم تغییر شکل دیجیتال، منطقی به نظر میرسد. با این حال، برونسپاری زیرساختهای ایمیل، لزوما به معنی برونسپاری امنیت زیرساخت ایمیل نیست. با توجه به شرح شرایط سازمانها که پیشتر ذکر شده، نحوهی تامین امنیت ساختار ایمیل یک سوال بسیار مهم برای هر سازمان است، که باید با در نظر گرفتن شرایط منحصر به فرد آنها برای ریسکپذیری به آن پاسخ داده شود.

نیاز به بازبینی در نحوهی ایجاد معماری امن ایمیل سرورها

در حقیقت، به تازگی، گارتنر راهنمای بازار خرید برای امنیت ایمیل را منتشر کرد و تاکید کرد که « مدیران بحران و امنیت که تحت عنوان Security and Risk Management و یا SRM شناخته می شوند، باید معماری امنیتی ایمیل خود را با توجه به تهدیدهای کنونی ایمیل، مانند بدافزارهای پیشرفته، لینک به Exploit kitها، Credential Phishing و BEC بازبینی کنند.»

این راهنمای بازار، قابلیتهای زیر را میتوان به عنوان نکاتی برای مقایسه کردن و معیارهایی برای انتخاب محصولات امنیت ایمیل مورد استفاده قرار داد:

- محافظت در برابر تهدیدهای پیشرفته مبتنی بر فایل پیوست: Sandbox شبکه و خنثی سازی تهدید و بازسازی محتوا

- محافظت در برابر تهدیدهای پیشرفته مبتنی بر URL: بازنویسی URL، تجزیه تحلیل در لحظه کلیک و خدمات ایزوله کردن Web

- محافظت در برابر جعل هویت و تکنیکهای مهندسی اجتماعی مورد استفاده در تهدیدهای پیشرفته مبتنی بر URL، مبتنی بر پیوست و تهدیدات پیشرفته بدون Payload: شناسایی Spoof در نام نمایش دادهشده، احراز هویت پیام مبتنی بر دامنه، گزارشدهی و متابعت لینکهای ورودی، تشخیص دامنههای شبیه به هم و تشخیص اختلال.

نتیجهگیری

برای جمعبندی میتوان گفت که جامعهی آماری بدافزار، فیشینگ و BEC را بسیار پرهزینه و بسیار شایع شناسایی کردهاند. برای سازمانهایی که به سرعت به سمت سیستمهای الکترونیکی مبتنی بر Cloud حرکت میکنند، این مساله بازهم باقی میماند و درست همانند راهکارهای مرسوم ایمیل آنها، آنها هنوز باید مشخص کنند که آیا امنیت ایمیل محلی کافی است یا خیر. علاوه بر این، تحلیلگران برجسته تاکید میکنند که همه سازمانها باید معماری امنیت ایمیل خود را مجددا مورد ارزیابی قرار دهند.