در این دنیای دیجیتال روزافزون، از دست دادن دادهها میتواند برای سازمانها عواقب ویرانگری داشته باشد. این خطرات از قطع خدمات و بلایای طبیعی گرفته تا حملات سایبری را شامل میشود و ممکن است به سیستمی غیرقابل دسترسی و از دست دادن دادهها منجر شود. این اختلالات میتوانند منجر به تداخلات قابل توجه در عملیات، […]

ARO چیست؟ همانطور که سازمانها به دنبال مدرن کردنِ برنامههای خود هستند، به دنبال یک پلتفرم برنامهی ایمنتر و آسانتر برای استفاده نیز میباشند. همراه با این حرکت به سمتِ مدرنسازی، تغییر قابل توجهی در اطلاعات اعتباریِ بلندمدت به نفع مکانیسمهای امتیازی کوتاه مدت و محدود بهوجود آمده که نیازی به مدیریت فعال ندارد. این […]

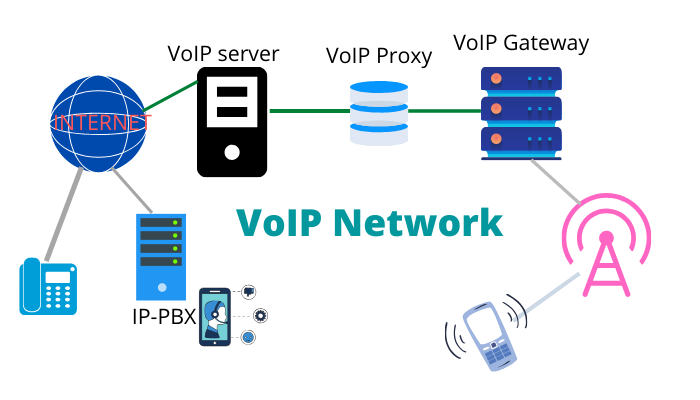

انتقال صدا از طریق پروتکل اینترنتی یا VOIP، فناوری است که به کاربر امکان میدهد به جای خط تلفن معمولی یا همان آنالوگ با استفاده از اتصال اینترنت پهن باند تماس صوتی برقرار کند. برخی از خدمات VOIP ممکن است فقط به کاربر اجازه دهند با استفاده از همان سرویس با افراد دیگر تماس بگیرد، […]

تقویت امنیت Docker یک موضوع بسیار مهم است، زیرا Docker به عنوان یک ابزار مجازیسازی و کانتینرسازی در بسیاری از محیطهای تولید استفاده میشود. راه های تقویت امنیت Docker استفاده از تصویرهای معتبر: از تصاویر رسمی و معتبر استفاده کنید و از تصاویر عمومی ناشناس اجتناب کنید. بهروزرسانی مرتب: مطمئن شوید که Docker به روز […]

Entity Integration چیست؟ Entity Integration یا یکپارچهسازی Entity محتوایی در ITSI است که امکان تشخیص و کشف خودکار Entityها را فراهم میکند و همچنین معیارهای سنجش حیاتی و داشبوردهای مرتبط را برای بررسی سلامت این Entityها ارائه میدهد. پس از شناسایی entityها، آنها در منوی Entity Overview نمایش داده میشوند. Entityها در ITSI Entity Integration چیست? […]

با تبدیل شدن حملات باجافزاری به یک چالش روزانه، تغییر ناپذیری و ثبات در Backupها دیگر صرفا یک امر تجملی نیست، بلکه به یک امر ضروری تبدیل شده است. Veeam یک رویکرد قوی و عملی برای تغییر ناپذیری و ثبات ارائه میکند و به کسبوکارها قابلیت محافظت از دادهها به شکلی که غیرقابل دستکاری باشند […]

در دنیای دیجیتال امروز مرزهای بین قلمروی دیجیتالی و فیزیکی بهطور فزایندهای محو خواهد شد. درحالیکه فرصتهای بیشماری را برای مشاغل ایجاد میکند، چالشهای متعددی را نیز به همراه دارد. در سال 2025 ترندها، چالشها و فرصتها برای، عوامل مختلفی موردبررسی قرار خواهدگرفت که آینده فیزیکی -سایبری را شکل میدهند. کارشناسان، در مورد مهمترین نگرانیهای […]

امنیت سازمانی شامل فناوریها، تاکتیکها و فرآیندهای مختلفی است که برای محافظت از داراییهای دیجیتال در برابر استفاده، سوءاستفاده یا نفوذ غیرمجاز توسط عوامل تهدید استفاده میشود. امنیت سازمانی شامل حفاظت از دادههای در جریان سراسر شبکهها از جمله آنهایی است که دفاتر ماهوارهای را به هم متصل میکنند و آنهایی که دادهها را به […]

در قسمت اول مقاله در مورد 7 فعالیت باج افزار Avaddon در شبکه توضیح دادیم و کر کدام را بررسی کردیم در ادامه چند مورد دیگر از این فعالیت ها را توضیح خواهیم داد. 8. مهاجمان سعی کردهاند شناسایی کنند که چه راهحل امنیتی در شبکه استفاده میشود و آیا میتوانند آن را غیرفعال کنند. […]

پاسخ دادن به حملات سایبری بحرانی میتواند فوقالعاده استرسزا و شدید باشد. اگرچه هیچچیز نمیتواند فشار ناشی از مقابله با یک حمله را بهطور کامل از بین ببرد، درک این نکات کلیدی از متخصصان واکنش به رخدادها به تیم شما در دفاع از سازمان مزیت میبخشد. این مقاله درسهایی را که هرکس باید در پاسخ […]