امنیت ذاتی یا Intrinsic Security چیست چگونه کار میکند

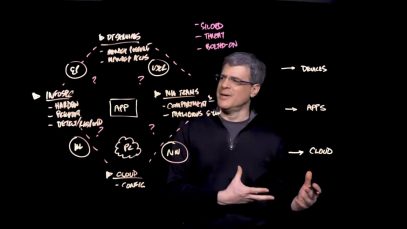

امنیت ذاتی یا Intrinsic Security چیست و چه تفاوتی با امنیت قدیمی دارد؟ تکنولوژی این امنیت چگونه کار میکند؟ این رویکرد جدید چه تاثیری روی IT، توسعهدهندگان و تیمهای امنیتی خواهد داشت؟ در این ویدئو تام کورن، معاون ارشد محصولات امنیتی در VMware به این سوالات پاسخ میدهد.