امنیت375 Videos

Splunk Enterprise Security-06-Configuring Threat Intelligence in Splunk Enterprise Security-Section 38

Configuring Threat Intelligence in Splunk ES

SIEM چیست؟ مزایای استفاده از Splunk Enterprise Security در سازمان ها

SIEM چیست؟ هنگام حمله Ransomwareها فرصت چندانی برای مقابله و جلوگیری از دست رفتن دادهها وجود ندارد. تهدیدات باجافزاری، به واسطه ماهیت مخرب خود، میتواند آسیبهای زیادی رابه سازمانها وارد نمایند. در نتیجه محافظت از سازمانها و حفظ امنیت شبکه در برابر حملات بدافزاری، مستلزم رویکردی جامع و مبتنی بر اصل “پیشگیری” است. <Splunk، امنیت […]

بررسی راهکار Cisco AMP برای شناسایی و پاسخ به تهدیدات

نقضهای امنیتی میتوانند ضررهای مالی بسیار زیادی را به سازمانها وارد کنند. در میان اهداف عاملان خطر آفرین، Endpointها پس از ایمیلها در رتبهی دوم قرار دارند. اما به کمک راهکار Cisco AMP، سازمانها میتوانند با استفاده از جستجوی پیشرفته به سرعت از نقضهای امنیتی آگاهی پیدا کنند و تنها با چند کلیک، قدرت جداسازی […]

آموزش مانیتورینگ دادههای کاربری در راهکار BIG-IQ APM

در این ویدئو به آموزش چگونگی مانیتور کردن و عیبیابی مشکلات مربوط به فعالیت کاربر با استفاده از راهکار BIG-IQ و BIG-IP Access Policy Manager یا بهاختصار APM پرداخته میشود. در این ویدئو از محیط BIG-IQ 7.0.0 استفاده شده است.

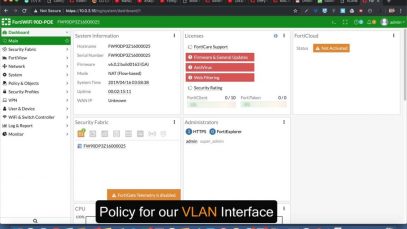

29- دوره آموزشی FortiGate Administration – پالیسیهای Vlan

این ویدیو در ادامه مبحث شبکههای مجازی یا Vlan به آموزش پالیسیهای vlan میپردازد. در چهار قسمت آینده به مبحث NAT وهمه موارد مربوط به آن پرداخته خواهد شد.

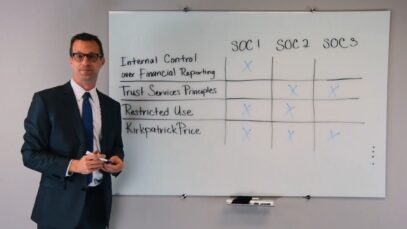

تفاوت بین گزارشهای SOC 1 و SOC 2 و SOC 3

در این ویدئو به تفاوتهای اصلی بین گزارشهای SOC 1 و SOC 2 و SOC 3 پرداخته میشود تا سازمانهای متوجه باشند که برای تطبیقپذیری با SOC یا Service Organization Controls به چه چیزی نیاز دارند.

مجموعه ویدیوی آموزش ضوابط SOC 2: بررسی دستگاههای فیزیکی – قسمت سیودوم

یکی از اولین مراحل فرایند ممیزی SOC 2 بررسی این امر است که چه افراد، فرایندها و تکنولوژیهایی در ارزیابی حضور خواهند داشت.

معرفی پنج ابزار برتر در تست نفوذ

در تستهای نفوذ میتوان از ابزار مختلفی بهره برد. در این ویدیو یکی از متخصصان تستهای نفوذ، پنج مورد از ابزار تست نفوذ محبوب خود را معرفی میکند. در صورت علاقه مندی به مبحث تست نفوذ کلیک کنید.

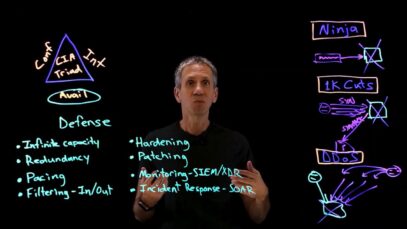

شرح حملات Denial of Service یا DoS

حملات Denial of Service یا DoS یکی از تاکتیکهای عاملین مخرب به حساب میآیند. در این ویدیو انواع مختلف حملات DoS معرفی میگردد و اقداماتی که میتوان جهت خنثی کردن تهدید این حملات اتخاذ کرد شرح داده میشود.