مهمترین تهدیدات سایبری و نحوه کارکرد آنها

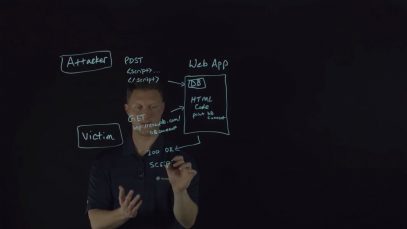

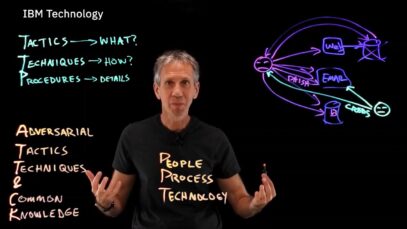

امروزه آشنایی با متداولترین و مهمترین تهدیدات سایبری و نحوه کارکرد آنها از نیازهای امنیتی هر سازمانی محسوب میشود. سوالاتی مانند تهدیدات سایبری چگونه کار میکنند، بدافزار و فیشینگ چه فرقی دارند، تفاوت بین Wormها، Trojanها و ویروسها چیست، نحوه کار بدافزارها و باجافزارها چگونه است، پاسخ داده شده است.

![Ransomware Vulnerability Assessment_720[(002094)2020-07-21-05-51-45]](https://www.apk.co.ir/video/wp-content/uploads/sites/20/2020/07/Ransomware-Vulnerability-Assessment_7200020942020-07-21-05-51-45-407x229.jpg)